Identificazione radio

L' identificazione a radiofrequenza , solitamente designata con l'acronimo RFID (per l' identificazione a radiofrequenza inglese ) è un metodo per archiviare e recuperare dati a distanza utilizzando dei marker chiamati 'radio label' (' rfid tag ' o ' rfid transponder ' in inglese).

Le etichette radio sono piccoli oggetti, come le etichette autoadesive , che possono essere incollate o incorporate in oggetti o prodotti e persino impiantate in organismi viventi (animali, corpo umano). I tag RFID includono un'antenna associata a un chip elettronico che consente loro di ricevere e rispondere alle richieste radio inviate dal ricetrasmettitore.

Questi chip elettronici contengono un identificatore e possibilmente dati aggiuntivi.

Questa tecnologia di identificazione può essere utilizzata per identificare:

- oggetti, come con un codice a barre (questa è chiamata etichetta elettronica);

- persone, integrandosi in passaporti , carte di trasporto , carte di pagamento (si parla di carta contactless);

- gli animali da compagnia carnivori ( gatti , cani e furetti ) la cui identificazione RFID è obbligatoria in molti paesi, essendo impiantati sotto la pelle. Questo avviene in maniera non obbligatoria anche per altri animali da lavoro, da compagnia o da produzione (si parla di pulce sottocutanea ).

Storico

Il primo utilizzo dell'RFID è militare. Dal 1935, Robert Watson-Watt sviluppò un'applicazione per l'esercito britannico, che permetteva di differenziare gli aerei nemici dagli alleati: è il sistema di identificazione IFF " Identificazione amico o nemico ", che rimane il principio base utilizzato ai nostri giorni per il traffico aereo controllo.

Nel 1945, Leon Theremin inventò un dispositivo spia per l'Unione Sovietica, chiamato " la cosa ", che ritrasmette le onde radio incidenti con l'aggiunta di informazioni audio. Pertanto, questo dispositivo svolge la funzione di un microfono senza fili trasmettendo un segnale acustico su un'onda portante RF . Le onde sonore fanno vibrare un diaframma che cambia leggermente la forma del risonatore, che modula la radiofrequenza riflessa. Anche se questo dispositivo è un dispositivo di intercettazione nascosto, piuttosto che un tag ID, è considerato un predecessore dell'RFID perché è passivo, essendo alimentato e attivato da onde provenienti da una fonte esterna. .

Tra il 1948 e il 1952, H. Stockman e FL Vernon hanno scritto i primi articoli scientifici sull'RFID. I loro articoli sono considerati i fondamenti della tecnologia RFID. Harry Stockman in particolare ha predetto che "... un considerevole lavoro di ricerca e sviluppo deve essere svolto prima che i problemi fondamentali della comunicazione di potenza riflessiva siano risolti e che venga esplorato il regno delle applicazioni utili..." .

Gli anni '50 hanno visto il deposito di diversi brevetti sull'RFID. Nel 1952 in particolare, Donald Harris ha depositato un primo brevetto per un sistema di trasmissione in grado di comunicare con un bersaglio passivo. Nel 1959 J. Vogelman deposita un brevetto su un sistema comunicante con un bersaglio, che modula il segnale radar attraverso la variazione dell'area radar equivalente di un'antenna ( SER ).

Negli anni '60, le applicazioni commerciali furono sempre più prese di mira. Il primo tag è apparso nel 1966. Questo primo tag RFID (1 bit) è stato sviluppato e commercializzato con l'acronimo EAS (Electronic Article Surveillance), l'unica informazione riguarda se il tag è stato rilevato o meno. Altri brevetti sono stati depositati intorno alla questione del controllo degli accessi. La teoria fondamentale alla base dell'RFID è descritta con precisione attraverso diverse pubblicazioni, comprese quelle di R. Harrington e JK Schindler.

Il dispositivo di Mario Cardullo e William Parks, brevettato il 23 gennaio 1973, è il primo vero antenato della moderna RFID. Si tratta infatti di un transponder radio passivo, alimentato dal segnale di interrogazione, e dotato di una memoria a 16 bit. Questo dispositivo è stato presentato nel 1971 all'Autorità Portuale di New York e ad altri potenziali utenti. Il brevetto di Cardullo riguarda l'uso della radiofrequenza, del suono e della luce come mezzi di trasmissione. Il piano aziendale originale presentato agli investitori nel 1969 mostrava usi nei trasporti (identificazione del veicolo, sistema di pedaggio automatico, targa elettronica, manifesto elettronico, percorso dei veicoli, monitoraggio delle prestazioni del veicolo), servizi bancari (libretto degli assegni elettronico, carta di credito elettronica), sicurezza (personale identificazione, porte automatiche, sorveglianza) e servizi medici (identificazione, anamnesi del paziente).

Steven Depp, Alfred Koelle e Robert Frayman hanno dimostrato tag RFID a potenza riflessa (backscattering modulato), sia passivi che semi-passivi, al Los Alamos National Laboratory nel 1973. Stabiliscono il termine che collega la potenza riflessa al carico dell'antenna, che stabilisce dal punto di vista formale il principio della modulazione del segnale retrodiffuso (o “modulated backscatter” in inglese) dei tag RFID. Il sistema portatile operava a 915 MHz e utilizzava tag a 12 bit. Questa tecnica è utilizzata oggi dalla maggior parte dei tag RFID UHFID e microonde.

Il primo brevetto associato all'abbreviazione RFID è stato concesso a Charles Walton nel 1983.

Gli anni '90 hanno segnato l'inizio della standardizzazione per l'interoperabilità delle apparecchiature RFID.

Nel 1999, i produttori hanno creato l'Auto-ID Center al MIT con l'obiettivo di standardizzare la tecnologia RFID. Questo centro è stato chiuso nel 2003 quando sono stati completati i lavori sull'Electronic Product Code (EPC) e i risultati sono stati trasferiti alla neonata EPCglobal Inc. dall'Uniform Code Council (UCC) e dall'EAN International (ora denominato GS1 US e GS1).

Dal 2005, le tecnologie RFID sono ampiamente utilizzate nella maggior parte dei settori industriali (aeronautica, automobilistica, logistica, trasporti, salute, vita quotidiana, ecc.). L' ISO (International Standard Organization) ha ampiamente contribuito alla definizione di standard sia tecnici che applicativi che consentono un elevato grado di interoperabilità o addirittura intercambiabilità.

Principio

Un sistema di radioidentificazione è composto da due entità che comunicano tra loro:

- Un marker, detto radio-tag, RFID tag, o anche transponder (dall'inglese transponder , contrazione delle parole trasmettitore e risponditore ), apposto sull'elemento da identificare e codificante dei dati digitali. Questi dati possono essere letti senza una linea di vista diretta, a differenza dei codici a barre , con rilevamento automatico e con distanze di lettura maggiori (da 10 a 200 m a seconda del tipo di chip).

- uno o più lettori RFID, detti anche interrogatori, accoppiatori o stazione base.

A questi due elementi si aggiunge generalmente un middleware (middleware) o un'applicazione host, costituita da un terminale (computer di supervisione), connesso al lettore, e che consente la fruizione dei dati raccolti.

Il sistema è attivato da un trasferimento di energia elettromagnetica . Il lettore generalmente funge da master, inviando un'onda elettromagnetica nella direzione dell'oggetto da identificare. Attiva così il segnalino, che gli restituisce le informazioni.

Il lettore invia richieste ai tag RFID per recuperare i dati archiviati nella loro memoria. Il tag, generalmente telealimentato dal segnale del lettore, genera prima un codice che permette di identificare l'oggetto su cui è posizionato. Inizia la comunicazione tra le due entità. Il lettore può scrivere informazioni sul tag.

lettori

Il lettore è il componente che coordina la comunicazione RFID e garantisce l'alimentazione remota dei tag nel caso di RFID passivo. È composto da un modulo a radiofrequenza per la trasmissione e la ricezione, un'unità di controllo, un'antenna e un'interfaccia per la trasmissione dei dati a un terminale .

I lettori sono dispositivi attivi, trasmettitori di radiofrequenze che attiveranno i marker che passano davanti a loro fornendo loro a breve distanza l' energia di cui hanno bisogno. Il lettore è quindi costituito da un circuito che emette energia elettromagnetica attraverso un'antenna, ed energia elettronica, che riceve e decodifica le informazioni inviate dai marker, per poi inviarle al dispositivo di raccolta dati. Il lettore è anche in grado di scrivere contenuti su tag RFID. Il lettore RFID è l'elemento responsabile della lettura dei tag a radiofrequenza, della scrittura del contenuto sui tag RFID, se necessario, e della trasmissione delle informazioni al middleware.

FrequenzaLa frequenza è la caratteristica che permette di stabilire la comunicazione tra il chip e l'antenna. Questa frequenza utilizzata varia, a seconda del tipo di applicazione mirata e delle prestazioni ricercate:

-

Bassa frequenza

- 125 kHz ;

- 134,2 kHz per il carico del transponder ; 134,2 kHz per un bit 0 e 123,2 kHz per un bit 1 per la risposta del transponder nel caso di una trasmissione FSK ( Texas Instruments Series 2000 );

Le caratteristiche fisiche di questi tag, dal peso e dalle dimensioni ridotti, li rendono candidati ideali per l'integrazione in tutti i tipi di materiali (tessili, metalli, plastiche, ecc.) da un lato, e dall'altro per l'identificazione di bestiame. Le basse frequenze consentono la lettura in qualsiasi ambiente, ma a breve distanza (pochi decimetri al massimo).

-

Alta frequenza

- 13,56 MHz (ISO 14443 A 1-4, ISO 14443B 1-4, ISO 15693-3 e ISO 18000-3), il più utilizzato attualmente nell'industria e nel pubblico in generale per applicazioni di portata limitata;

Questi tag sono particolarmente sottili, le antenne ad anello possono essere stampate o incise. Sono utilizzati per applicazioni logistiche e di tracciabilità, ad esempio nelle applicazioni di trasporto e identità: passaporto, badge di trasporto come il pass Navigo, ski badge, carte contactless, controllo accessi edifici, ecc. Questa tecnologia è alla base delle applicazioni NFC (Near Field Communication) , che si trovano in sempre più smartphone. Questa frequenza permette una lettura a distanza dell'ordine di un metro, ma è più sensibile alla vicinanza di metalli o liquidi.

-

Ultra alta frequenza

- Queste frequenze non sono armonizzate in tutte le regioni del mondo, che varia tra 860 e 960 MHz : 915 MHz nella Stati Uniti , a partire da 865 MHz a 868 MHz nella Unione Europea per UHF ( EPCglobal (en) e ISO 18000 -6C). Le frequenze e le potenze di trasmissione dipendono dalla normativa vigente. Di conseguenza, i tag generalmente devono avere larghezze di banda elevate che ne riducono le prestazioni.

Un'applicazione è, ad esempio, il monitoraggio dei treni.

-

Altissima frequenza

- 2,45 GHz o 5,8 GHz ( microonde ), consente portate di diversi metri, utilizzate in particolare per la riscossione del pedaggio elettronico.

| Famiglie di frequenza | Bande di frequenza | Regolamento | Scopo | Tasso di trasferimento | Leggibilità vicino a superfici metalliche o bagnate | Tipo di accoppiamento | ISO/IEC 18000 | Applicazioni tipiche |

|---|---|---|---|---|---|---|---|---|

| LF | 120-150 kHz | non regolamentato | 10 cm -50 cm | Lento | Il migliore | Accoppiamento induttivo | ISO/IEC 18000-Parte 2 | Monitoraggio degli animali, gestione degli accessi |

| HF | 13,56 MHz | banda ISM | 10 cm –1 m | Da lento a medio | Medio (Suscettibilità al metallo) | Accoppiamento induttivo | ISO/IEC 18000-Parte 3 | Tracciamento bagagli, libri nelle biblioteche, sorveglianza elettronica degli articoli, portafoglio elettronico, controllo accessi |

| UHF | 433 MHz | Dispositivi a corto raggio | 1–100 m | Da medio a veloce | Cattivo | Accoppiamento elettrico | ISO/IEC 18000-Parte 7 | Monitoraggio della supply chain e gestione del magazzino, applicazioni per la difesa |

| UHF | 865-868 MHz (Europa) 902-928 MHz (Nord America) |

banda ISM | 1–12 m | Veloce | Cattivo | Accoppiamento elettrico | ISO/IEC 18000-Parte 6 | Codice a barre EAN , tracciabilità ferroviaria, sistema di controllo remoto |

| SHF | 2450-5 800 MHz | banda ISM | 1-2 m | Molto veloce | Il peggiore | Accoppiamento elettrico | ISO/IEC 18000-Parte 4 | Pedaggio elettronico, monitoraggio ferroviario, 802.11 WLAN, standard Bluetooth |

| ULB | 3,1–10 GHz | ULB | Maggiore di 200 m | Molto veloce | - | Accoppiamento elettrico | Non definito | - |

Una frequenza maggiore ha il vantaggio di consentire uno scambio di informazioni (tra lettore e marcatore) a velocità maggiori rispetto alla bassa frequenza, ea una distanza di lettura maggiore. Gli elevati bit rate consentono l'implementazione di nuove funzionalità all'interno dei marker ( crittografia , memoria più grande, anticollisione). D'altra parte, una frequenza più bassa beneficerà di una migliore penetrazione nel materiale.

Il lettore e il tag sono dotati di antenne, che devono adattarsi all'ambiente. Inoltre, l'RFID deve coesistere da un punto di vista spettrale con altre tecnologie wireless.

L'anticollisione è la possibilità per un lettore di dialogare con un marker quando più di un marker si trova nel suo campo di rilevamento. Diversi algoritmi anticollisione sono descritti dagli standard (ISO 14443, ISO 15693 e ISO 18000).

Principali tipi di lettoriI lettori possono essere di diversi tipi:

- i lettori mobili sono solitamente montati su carrelli elevatori e offrono una maggiore mobilità e flessibilità nelle applicazioni di tipo di gestione del magazzino;

- i lettori fissi sono utilizzati principalmente in configurazioni di tipo gantry o convogliatore;

- i lettori portatili sono generalmente utilizzati in applicazioni di ricerca e localizzazione di prodotti in un magazzino e dove le antenne integrate sono incorporate direttamente nel dispositivo.

-

Lettore palmare RFID universale per 125 kHz , 134 kHz e 13,56 MHz .

-

Lettore RFID portatile Bluetooth per NeoTAG - KTS, per 13,56 MHz .

-

Medea, un lettore RFID UHF di Nordic ID con una potenza di 630 mW .

-

LogiScan, un lettore Android 5.1.

-

Portale RFID.

Tag radio

Il transponder RFID conserva le informazioni (es. prezzo del prodotto, nome del produttore, data di scadenza, ecc.) su un chip elettronico miniaturizzato, associato ad un'antenna che trasmette le informazioni al lettore RFID via radiofrequenza.

Il marcatore è composto da:

- un'antenna ;

- un chip di silicio ;

- un substrato e/o un incapsulamento.

Un tag RFID è composto da un'antenna progettata per operare in una determinata banda di frequenza, collegata a un chip elettronico, che memorizza i dati. In alcuni casi è necessario un circuito di adattamento per adattare l'impedenza dell'antenna a quella del chip.

La capacità informativa di un tag RFID è in genere di 2 kB , ma la maggior parte contiene solo un numero di identificazione a 96 o 128 bit.

Oltre all'energia per il tag, il lettore invia uno speciale segnale di interrogazione a cui risponde il tag. Una delle risposte più semplici possibili è restituire un ID digitale, ad esempio quello dello standard EPC-96 che utilizza 96 bit . È quindi possibile consultare una tabella o un database per garantire il controllo degli accessi , il conteggio o il monitoraggio fornito su una catena di montaggio , nonché eventuali statistiche desiderabili.

Il pennarello è estremamente discreto per la sua finezza (a volte quella di una foglia rodoide ), le sue piccole dimensioni (pochi millimetri) e la sua massa trascurabile. È prodotto da tecnologie elettroniche stampate . Essendo diventato minimo il suo costo, si può pensare di renderlo usa e getta, anche se il riutilizzo è più “ecologicamente corretto”.

I tag RFID possono essere classificati in base alla loro modalità di alimentazione, alla loro frequenza di utilizzo, alla loro capacità crittografica, al loro protocollo di comunicazione, alla presenza o meno di un chip elettronico, alle loro prestazioni di comunicazione, alle loro proprietà di lettura e/o scrittura, al loro prezzo.

Modalità di alimentazione Tag passivoPrivi di batterie, questi tag traggono la loro energia dalle onde magnetiche o elettromagnetiche emesse dal lettore quando vengono interrogati. Retromodulano l'onda proveniente dall'interrogatore per trasmettere informazioni. Non integrano trasmettitori RF. La conservazione dei dati è stimata in 10 anni e 100.000 cicli di scrittura.

Sono economici da produrre: il loro costo medio 2007-2016 è compreso tra € 0,10 e € 0.20 , e varia da € 0,05 a un minimo di € 1,5 . Sono generalmente riservati alle produzioni di volume.

In precedenza , la lettura dei chip passivi era limitata a una distanza di circa 10 metri , ma ora , grazie alla tecnologia utilizzata nei sistemi di comunicazione con spazio profondo, questa distanza può estendersi fino a 200 metri .

Tag semi-attivoLe etichette semi-attive (dette anche semi-passive o BAP, Battery-Assisted Passive tag , in francese marcatori passivi a batteria) utilizzano l'energia del lettore per generare la risposta a una richiesta del lettore. Agiscono come etichette passive a livello di comunicazione. Gli altri elementi del chip come il microcontrollore e la memoria, invece, traggono la loro energia da una batteria. Questa batteria consente loro, ad esempio, di registrare i dati durante il trasporto. Queste etichette vengono utilizzate nelle spedizioni di prodotti a temperatura controllata e registrano la temperatura della merce a intervalli regolari.

Questi tag sono più robusti e più veloci da leggere e trasmettere rispetto ai tag passivi, ma sono anche più costosi.

Tag attivoI tag attivi sono dotati di una batteria che consente loro di emettere un segnale. Di conseguenza, possono essere letti da lunghe distanze (circa 100 m ), a differenza dei marcatori passivi. In generale, i transponder attivi hanno una maggiore capacità di memoria per memorizzare vari tipi di informazioni come la polizza di carico (128 Kb e oltre). Sono utilizzati principalmente nelle applicazioni di telemetria, per comunicare una grande quantità di informazioni a grandi distanze.

Tuttavia, una trasmissione attiva di informazioni avvisa tutti della presenza dei marcatori e pone domande sulla sicurezza delle merci. Un'altra limitazione, la loro durata è di 5 anni al massimo. Questi tag generalmente costano di più (dai 15 ai 40 € nel 2007). Il rischio di collisione tra la frequenza operativa del transponder con le normali onde elettromagnetiche è maggiore, il che limita anche la localizzazione molto fine dei prodotti.

I tag staffaggio stanno emergendo anche. Come suggerisce il nome, non hanno un circuito elettronico. È la stampa dell'etichetta, basata su principi fisici o chimici, che genera un identificatore univoco. Ad un costo molto contenuto, possono essere un'alternativa ai codici a barre. Un esempio di etichetta chipless è il SAW ( onda acustica di superficie , onda acustica di superficie ).

vincoli

Etica, privacy e regolamenti

Nel mondoNegli anni 2000 , i chip RFID sono diventati di uso comune molto rapidamente in tutti i paesi industrializzati. Nel 2010 si pratica l'impianto di microchip “nell'uomo (esempio: chip VeriChip o “ codice a barre umano ”), con il correlato rischio di forme di controllo dell'individuo e della società” . E questo ancor prima che la normativa avesse il tempo di affidarsi a una riflessione etica approfondita, in particolare riguardo ai dispositivi attivi o passivi e sempre più miniaturizzati (nel 2006 Hitachi proponeva già un chip quadrato di 0,15×0,15 mm , più piccolo del diametro di certi capelli ). Impiantabile o impiantato nel corpo umano (una società tedesca, Ident Technology , ha sviluppato dispositivi che rendono la pelle di esseri umani , animali vivi o altre parti del corpo un trasmettitore di dati digitali ), dentro o sopra gli indumenti ( computer indossabili o cyber-abbigliamento ) e nel comunicare gli oggetti, questi chip sono tutte innovazioni che sono fonte di questioni etiche e rischi di nuovi abusi.

Se la loro utilità non è in dubbio in molte aree, i pericoli dell'impianto di questo chip sono preoccupanti. Nel 2006, il Dipartimento degli Interni degli Stati Uniti, in particolare, ha sconsigliato l'uso di questi chip RFID per l'identificazione umana .

Il rischio principale che viene presentato è l'invasione della privacy dell'utente. Infatti, se l'identificativo del chip è legato all'identità della persona (su cui è impiantato il chip), allora è possibile seguire tutte le azioni dell'utente ogni volta che il chip viene attivato nell'ambito di un lettore. Inoltre, essendo questo chip un'invenzione abbastanza recente, dal 2004 alcuni lo hanno paragonato all'inizio di Internet, vale a dire a un Internet non protetto. L'RFID può quindi essere facilmente "hackerato" nonostante la sua crittografia. Gli esperti Rivelano che ci sono molti difetti nella realizzazione del chip e che può essere distolto dal suo uso primario .

I ricercatori stanno evidenziando l'evoluzione dell'uso di questo chip impiantato.

In EuropaDopo un rapporto del 2005 sui nuovi impianti nel corpo umano e dopo una tavola rotonda organizzata dall'EGE (Gruppo europeo per l'etica nelle scienze e nelle nuove tecnologie) alla fine del 2004 ad Amsterdam, la Commissione europea ha chiesto un parere all'Inter-service Gruppo sull'etica , la cui segreteria è assicurata dal BEPA (Bureau of European Policy Advisers). Opera in collaborazione con il Gruppo Europeo sull'Etica della Scienza e delle Nuove Tecnologie che - su richiesta dell'EGE - ha prodotto, il 16 marzo 2005, un parere dal titolo “Aspetti etici degli impianti ICT nel corpo umano” .

I diritti fondamentali interessati sono la dignità umana , il diritto all'integrità personale, la protezione dei dati personali (cfr. la Carta dei diritti fondamentali dell'Unione europea ).

La questione riguarda anche la salute pubblica , la tutela della privacy nel settore delle comunicazioni elettroniche , la normativa sui dispositivi medici impiantabili attivi, il consenso e il diritto all'informazione , la tutela del genoma umano , la tutela delle persone fisiche. dei dati personali , possibile uso improprio.

Nel maggio 2009, la Commissione Europea ha pubblicato una raccomandazione incentrata sulla disattivazione sistematica dei tag RFID nel punto vendita. Per le applicazioni che non disattivano sistematicamente i tag , la messa in servizio dell'applicazione RFID è subordinata all'esecuzione di una valutazione di impatto sulla privacy (EIVP o Privay Impact Assessment , PIA in inglese). Nelluglio 2014, è stata appena pubblicata una norma europea (EN 16571) che fornisce la metodologia da seguire per effettuare una PIA. Il rapporto EIVP deve essere inviato all'organismo responsabile della protezione dei dati personali (in Francia, la CNIL) 6 settimane prima della messa in servizio della domanda.

In FranciaPoiché questi chip RFID consentono di raccogliere dati personali, la Commission Nationale Informatique et Libertés (di seguito CNIL) esamina queste pratiche nel diritto francese.

In Francia, dove esiste un diritto all'integrità fisica secondo la normativa europea , la CNIL si è preoccupata - nella sua relazione annuale del 16 maggio 2008 - dei rischi di tracciabilità delle persone che non hanno accesso ai propri dati.

Se la CNIL ha solo il potere di formulare raccomandazioni, testi legali non vincolanti, può comunque imporre sanzioni. Tali sanzioni possono assumere la forma di sanzioni pecuniarie comminate a società che non rispettano i principi fondamentali della protezione dei dati personali.

Nel diritto francese, tuttavia, esiste la legge del 6 gennaio 1978 nota come "Legge sulla protezione dei dati", una norma vincolante. Questa legge può essere applicata poiché i chip RFID consentono l'identificazione diretta o indiretta di una persona fisica. L'applicazione di questa legge a questo tipo di dispositivi di identificazione radio è stata confermata anche nel luglio 2010 dal G29. Il G29 è un gruppo di lavoro che riunisce rappresentanti di ciascuna autorità nazionale indipendente per la protezione dei dati in 28 diversi paesi europei, di cui la Francia è membro.

La raccomandazione del 12 maggio 2009 della Commissione Europea che raccomandava agli operatori di dispositivi di identificazione radio di effettuare una cosiddetta valutazione di impatto sulla privacy sotto forma di un documento che stabilisce l'elenco dei rischi privacy individuati e le misure decise e attuate per evitare e affrontare questi rischi nel modo più efficace possibile è applicabile anche in Francia.

Inoltre, dal settembre 2006, un decreto che recepiva una decisione dell'Autorità per le comunicazioni elettroniche e la posta che aveva fissato le condizioni di utilizzo delle etichette, ha autorizzato l'utilizzo gratuito della banda di frequenza 865-868 MHz per i dispositivi RFID.

Se tali principi stabiliti restano molto ampi e poco restrittivi, in particolare nel caso dei dispositivi di radioidentificazione dei dipendenti delle aziende, possono essere applicabili le norme del Codice del lavoro.

Infatti, l'articolo L.1121-1 del Codice del lavoro prevede che “ Nessuno può imporre restrizioni ai diritti delle persone e alle libertà individuali e collettive che non siano giustificate dalla natura del compito da svolgere né proporzionate allo scopo perseguito ”. I chip RFID che verrebbero impiantati sotto la pelle dei dipendenti rientrano a pieno titolo in questo quadro poiché utilizzati per accedere ai locali, svolgere attività d'ufficio o per l'acquisto di bevande o cibo dai distributori automatici, l'identificazione radio può essere facilmente sostituita da un dispositivo che è meno invasivo per la privacy dei dipendenti. Pertanto, questi chip RFID non sono né giustificati dall'insignificanza dei compiti da svolgere, né proporzionati all'obiettivo desiderato, ovvero la semplice facilità di spostamento e di utilizzo dei servizi di un'azienda.

La Corte Suprema francese si è pronunciata su questo tema il 17 dicembre 2014. I giudici francesi hanno ritenuto che l'uso della geolocalizzazione dei dipendenti consentito da questi dispositivi con chip RFID non sia giustificato quando i dipendenti non hanno libertà nell'organizzazione del loro lavoro e quando il il controllo avrebbe potuto essere effettuato con altri mezzi. Ad esempio, se il dipendente deve giustificare la sua presenza in azienda tramite il rilevamento software del suo chip quando è presente nei locali, mentre potrebbe semplicemente utilizzare un classico badge e puntarlo contro un “badge reader”. ”, Un vecchio sistema di controllo dell'ingresso e dell'uscita dei dipendenti e del loro orario di lavoro.

Inoltre, Jacques Attali , nel programma Conversation d'avenir, RFID (Senato pubblico), afferma che questi chip possono essere impiantati, ad esempio, sugli immigrati o sulle prostitute che cercano di sfuggire ai loro protettori, in modo che questi possano essere localizzati e protetto.

Ostacoli

Ambiente metallicoLa lettura dei tag RFID posizionati su oggetti situati in un contenitore metallico è più difficile. A causa della presenza di un piano di massa, l'accordatura dell'antenna tag viene modificata. Questo può ridurre drasticamente la distanza di lettura. Nuove famiglie di tag integrano nel design dell'antenna la presenza di un piano metallico, che permette di mantenere distanze di lettura vicine a quelle osservate su supporti più neutri. In tutti i casi, un tag posto all'interno di un contenitore metallico non può essere letto da un lettore situato all'esterno. Questo è l'effetto gabbia di Faraday , che realizza una schermatura elettromagnetica .

collisioni

Quando più marcatori sono nel campo dello stesso lettore, le comunicazioni sono criptate dall'attività simultanea dei marcatori.

Il rilevamento delle collisioni è in realtà un rilevamento degli errori di trasmissione , utilizzando un bit di parità, un checksum o una funzione di hash . Non appena viene rilevato un errore, viene applicato l' algoritmo anticollisione.

Sono stati sviluppati diversi metodi anticollisione. Ecco i quattro principali:

- Il metodo della frequenza: ogni marcatore comunica con il lettore su una gamma di frequenze diversa. In pratica, è inutilizzabile su larga scala.

- Il metodo spaziale: Con un'antenna direzionale a potenza variabile, il lettore percorrerà gradualmente ogni parte dello spazio per comunicare con ogni marker e inibirlo, in attesa di riattivarlo e poi comunicare con esso. In pratica, la presenza di due marker a breve distanza l'uno dall'altro rende questo metodo inefficiente.

- Il metodo temporale: il lettore offre ai marcatori una serie di canali temporali in cui possono rispondere. I marcatori scelgono casualmente il canale temporale in cui risponderanno. Se un marker è l'unico a rispondere in questo canale temporale, viene rilevato e inibito dal lettore. Se ci sono più marker che rispondono contemporaneamente, sarà necessario eseguire nuovamente questo metodo. A poco a poco, tutti i marker sono conosciuti e inibiti; il lettore poi deve semplicemente riattivare il marker con il quale desidera comunicare. In pratica, la casualità significa che la durata di questo metodo è sconosciuta.

- Il metodo sistematico: ci sono molti brevetti che descrivono metodi sistematici. Questo metodo consiste nel rilevare e poi inibire a turno tutti i marker sfogliando l'albero di tutte le possibilità di identificatore (ad esempio il lettore invia una richiesta del tipo "Tutti i marker il cui primo bit identificativo è 1 devono manifestarsi". Se solo si verifica un marker, il lettore lo inibisce e quindi esamina i marker con il primo bit 0 e così via). In pratica, questo metodo a volte può rivelarsi lungo.

Usi

Marcatura di oggetti

- Sistema di identificazione e memorizzazione impiantato: comunemente vengono utilizzati chip a bassa frequenza (da 125 a 135 kHz ) per la tracciabilità di oggetti (es: fusti di birra ). La tracciabilità di oggetti come libri nelle librerie e biblioteche o la tracciabilità dei bagagli negli aeroporti utilizza invece la classe ad alta frequenza (13,56 MHz ).

- Un uso poco conosciuto dell'RFID e che tende a svilupparsi in futuro riguarda la gestione razionale dei rifiuti domestici, al fine di impostare tariffe incentivanti

-

Controllo accessi : avviene tramite badge di “prossimità” o “mani libere” .

Accesso certe " chiavi elettroniche " sono marcatori che consentono la " senza blocchi protezione" degli edifici o automobili porte .

I badge vivavoce consentono un utilizzo fino a 150 cm (a seconda del tipo di antenna utilizzata). Possono contenere o reagire a un'identità digitale oa un certificato elettronico e consentire l'accesso a un oggetto comunicante o la sua attivazione. Utilizzato ad esempio per il controllo accessi ai sistemi di trasporto pubblico (esempio Passe Navigo ) Il

controllo accessi agli edifici sensibili è un'area in cui il sistema di identificazione radio sostituisce i badge magnetici, consentendo l'autenticazione dei passeggeri senza contatto. La radiofrequenza della maggior parte dei badge di accesso consente l'utilizzo solo da pochi centimetri, ma hanno il vantaggio di consentire una lettura-scrittura nel chip, per memorizzare informazioni ( biometriche , ad esempio). -

Tracciabilità a distanza di oggetti (fissi o mobili): Ad esempio, pallet e contenitori possono essere tracciati nei magazzini o sulle banchine) tramite marker UHF ( ultra high frequency ).

A questa frequenza la lettura teoricamente non è possibile attraverso l'acqua (e quindi il corpo umano). Tuttavia, agli RFID Journal Awards 2008 , Omni-ID ha presentato un tag RFID leggibile attraverso l'acqua e vicino al metallo, con un indice di affidabilità del 99,9%. I marcatori a microonde (2,45 GHz ) consentono il controllo degli accessi a lunga distanza dei veicoli , come nelle grandi aree industriali. Questi marker sono generalmente attivi. - Tracciabilità degli alimenti: Nella catena del freddo , gli alimenti possono essere teoricamente tracciati da un chip che registra le variazioni di temperatura.

Transazioni finanziarie

I sistemi di pagamento contactless come carte di credito , portachiavi, smart card o altri dispositivi (cellulari, ecc.) utilizzano l'identificazione a radiofrequenza e la tecnologia Near Field Communication per effettuare pagamenti sicuri. Un chip integrato e un'antenna consentono ai consumatori di pagare con la loro carta (senza contatto) su un lettore nel punto vendita.

Alcuni fornitori affermano che le transazioni possono essere quasi due volte più veloci di una transazione tipica. Non è richiesta la firma o l'immissione del codice PIN per gli acquisti inferiori a US $ 25 negli Stati Uniti, a meno di CHF 40 in Svizzera ea meno di € 50 in Francia.

A Hong Kong e nei Paesi Bassi i marcatori a forma di carta di credito sono ampiamente utilizzati come mezzo di pagamento elettronico (equivalente a Moneo in Francia ). Sono utilizzati anche a Bruxelles ( Belgio ) come biglietto di trasporto sulla rete STIB (vedi MoBIB ) e ora in Francia, attraverso i servizi di pagamento contactless di Cityzi , testati a Nizza dal 2010.

Marcatura di esseri viventi

- Identificazione di piante (alberi nella città di Parigi), bestiame ( mucche , maiali ) o animali domestici come cani e gatti (grazie a un chip installato sotto la pelle nel collo), 'animali selvatici ( cicogne , pinguini ): questi sono generalmente chip a bassa frequenza (da 125 a 135 kHz ).

- Rilievi scientifici: i marker sono anche mezzi di comunicazione per la raccolta di dati da rilievi scientifici (monitoraggio) prodotti in un'organizzazione o da stazioni di misura isolate e autonome ( stazioni meteorologiche , vulcaniche o polari). Laboratori di ricerca e uffici di progettazione, ad esempio, utilizzano questa tecnologia per monitorare i movimenti dei pesci nei fiumi vincolati da numerosi ostacoli fisici (soglia, dighe, cunicoli sotterranei, ecc.). Attrezzando i pesci è così possibile identificare gli ostacoli che ne limitano il movimento o valutare l'efficacia delle strutture correttive messe in atto per ripristinare la libera circolazione, come i passaggi per i pesci o i cunicoli costruiti.

- Nell'uomo: i marcatori radio sottocutanei, originariamente progettati per la tracciabilità degli animali , possono essere utilizzati sull'uomo senza alcun vincolo tecnico . Così, l'artista americano Eduardo Kac è stato il primo essere umano a ricevere un impianto di microchip RFID sottocutaneo nel 1997. Kac ha impiantato un microchip in diretta televisiva (e anche in diretta su Internet) come parte della sua opera d'arte Time Capsule . La società Applied Digital Solutions offre anche le sue radioetichette sottocutanee (nome commerciale: VeriChip ) per l'uomo, come soluzione per identificare le frodi , garantire l'accesso sicuro a siti Web riservati, l'archiviazione di dati medici e anche come modo per risolvere rapidamente i rapimenti di persone importanti.

Abbinati a sensori sensibili alle principali funzioni del corpo umano , questi sistemi vengono proposti anche come soluzione integrata per il monitoraggio dello stato di salute di un paziente.

Una box night di Barcellona ( Baja Beach Club ) utilizza chip a radiofrequenza sottocutanea per offrire ai propri clienti VIP una funzione di portafoglio elettronico implementata nel proprio corpo.

La città del Messico ha implementato centosettanta tag radio sotto la pelle dei suoi agenti di polizia per controllare l'accesso alle banche dati e anche per individuare meglio in caso di rapimento .

mercato RFID

Mercato RFID totale tra il 2009 e il 2017.

Nel 2010 il mercato globale dei tag RFID era di circa 5,6 miliardi di dollari USA. Questo mercato è quasi raddoppiato in 5 anni per raggiungere $ 9,95 miliardi nel 2015 e ha continuato a crescere fino a $ 10,52 miliardi nel 2016 e si prevede che sarà di $ 11,2 miliardi nel 2017 . Questi numeri comprendono tutti i tipi di RFID, attivi e passivi, in tutte le forme: tag, card, lettori, software e servizi per tag RFID, ecc. IDTechEx prevede che questo mercato raggiungerà i 14 miliardi di dollari nel 2020 e dovrebbe crescere fino a raggiungere i 14,9 miliardi di dollari nel 2022, in particolare grazie alla maggiore adozione dell'RFID nell'abbigliamento, che già nel 2015 occupava circa l'80% del volume di mercato. Tag RFID.

Questa continua crescita del mercato sta però avvenendo a un ritmo più lento di quanto stimato: il sito di ricerche di mercato e statistiche Statista prevedeva nel 2010 che il mercato avrebbe raggiunto gli 11,1 miliardi di dollari entro il 2015, questa soglia non è stata raggiunta solo 2 anni dopo, in 2017. IDTechEx ha ipotizzato, nel 2006, che il mercato RFID totale avrebbe raggiunto i 26,23 miliardi di dollari nel 2016, più del doppio di quello effettivamente raggiunto quell'anno.

Nel 2005 , IBM ha contato 4 milioni di transazioni RFID ogni giorno. Nel 2010 , questo produttore ha stimato in circa 30 miliardi il numero di tag RFID prodotti nel mondo e 1 miliardo di transistor per essere umano. In totale, sono stati venduti 34 miliardi di tag RFID (33 miliardi di passività) da quando l'RFID ha iniziato a essere utilizzato per la prima volta nel 1943 . Nel solo 2014 sono state consumate 7,5 miliardi di etichette . Nonostante ciò, nel 2012 circa il 99% del mercato disponibile è rimasto inutilizzato . Nel 2019, il mercato delle etichette è cresciuto fino a 20,1 miliardi.

Applicazioni

Applicazioni esistenti

- Accesso ai trasporti pubblici : Nantes (carta Libertan), Marsiglia (carta transpass), Lille e la regione del Nord-Pas-de-Calais (carta Pass ), Parigi ( Passe Navigo ), Tolosa (carta Pastel), Rennes ( carta KorriGo ) , Reims (carta Grand R e biglietti singoli), Nancy, TER Lorraine, Troyes (Busséo), Bruxelles (pass MoBIB ), Montreal, Lussemburgo, Strasburgo (carta Badgéo), Le Mans (carta Moovéa), Lione (carta Técély), regione Rhône-Alpes (WhereRA card!), Venezia (carta imob.venezia), TER Rhône-Alpes , Nimes (carta BANG) Svizzera (Swisspass CFF ).

- Pedaggi elettronici autostradali .

- Controllo degli skipass nelle stazioni di sport invernali .

- Follow-up industriali nella catena di montaggio .

- Inventari : un'analisi accademica eseguita presso Wal-Mart ha dimostrato che l'RFID può ridurre le carenze di inventario del 30% per i prodotti con un tasso di rotazione compreso tra 0,1 e 15 unità/giorno .

- Inserimento automatico di un elenco di prodotti acquistati o esauriti.

- L' ufficio turistico delle Hautes Terres de Provence (Alpes-de-Haute-Provence) ha creato delle passeggiate in cui le famiglie si spostano da un posto all'altro, cogliendo indizi rivelati loro da false rocce, in cui sono nascosti altoparlanti acuti, che si accendono quando un chip (bloccato su un libretto "magico") viene avvicinato.

- Nelle università come Cornell , le carte RFID consentono agli studenti universitari l'accesso gratuito alla biblioteca 24 ore su 24, sette giorni su 7. I libri sono inoltre dotati di etichette a raggi X, che eliminano qualsiasi spreco di tempo amministrativo durante il prestito. Diverse biblioteche sono attrezzate anche nei Paesi Bassi, dove, dal1 ° ° gennaio 2004, ogni libro acquistato ha un tag radio (basato su un chip SLI Philips ). Anche in Francia , diverse biblioteche si sono lanciate e si stanno dotando di apparecchiature di identificazione radio (ad esempio la Biblioteca Rennes Métropole a Champs Libres ). Il movimento sta davvero accelerando, per via del grande interesse funzionale che questa tecnologia presenta per le biblioteche e del prezzo delle etichette, in perenne calo.

- Dispositivi antifurto utilizzati nei negozi, in particolare per la lotta alla contraffazione. I tag RFID antifurto sono presenti direttamente sugli imballaggi o sui prodotti negli scaffali.

- La gestione delle flotte Vélib ' a Parigi e Vélo'v a Lione, così come molte altre soluzioni di bike sharing e car sharing, utilizzano chip di identificazione radio.

- Molti eventi di corsa popolari (come la maratona di Parigi o la mezza maratona Marsiglia-Cassis) o il ciclismo (Tour de France) o i pattini a rotelle utilizzano chip RFID attaccati a una scarpa, al telaio o al numero di pettorale di ciascun partecipante, consentendo così ai singoli tempi di attraversamento delle linee di partenza e arrivo.

- Identificazione dei libri per bambini da parte del Nabaztag: tag per scaricare gli audiolibri corrispondenti.

- Identificazione di contenitori di sostanze chimiche, farmaci.

- Identificazione di arredo urbano , giochi pubblici, alberi ornamentali per manutenzione e monitoraggio.

- Scambio di biglietti da visita durante gli eventi

- Protesi corporee .

- Monitoraggio di una mandria : cibo, lattazione , peso .

Potenziali applicazioni

Le etichette "intelligenti" sono spesso viste come un modo per sostituire e migliorare i codici a barre nello standard UPC/ EAN . I radio-identificatori sono infatti sufficientemente lunghi e numerabili per considerare di attribuire ad ogni oggetto un numero univoco, mentre i codici UPC attualmente utilizzati consentono solo di attribuire un numero per una classe di prodotti. Questa proprietà di radioidentificazione permette di tracciare il movimento degli oggetti da un luogo all'altro, dalla linea di produzione al consumatore finale. È questa proprietà che fa sì che la tecnologia sia considerata da molti industriali della catena logistica come l'ultima soluzione tecnologica a tutti i problemi di tracciabilità , un concetto essenziale fin dalle crisi sanitarie legate alle filiere alimentari.

Tuttavia, le soluzioni RFID, sebbene operative, soffrono di una mancanza di standardizzazione . La giungla di soluzioni offerte dai vari produttori rende difficile la tracciabilità universale.

EPCglobal è un'organizzazione che sta lavorando in questa direzione su una proposta di standard internazionale per standardizzare gli usi tecnici dell'identificazione radio. L'obiettivo è riuscire ad avere un sistema di distribuzione omogeneo degli identificatori in modo da avere un EPC ( codice elettronico del prodotto ) per ogni oggetto presente nella catena logistica di ogni azienda nel mondo.

Le proprietà dei tag RFID permetterebbero inoltre di considerare applicazioni destinate al consumatore finale, quali:

- un frigorifero in grado di riconoscere automaticamente i prodotti in esso contenuti, ma anche in grado di controllare le date di scadenza per un utilizzo ottimale ( DLUO ) dei prodotti alimentari deperibili;

- identificazione degli animali mediante l'impianto di un chip (già obbligatorio in Belgio e Svizzera per cani e gatti); obbligatoria in Francia per tutti gli equini dal 1 ° gennaio 2008;

- la marcatura degli indumenti;

- identificazione indirizzi postali (UAID), carte d'identità (INES);

- rapimento di neonati. In Francia, la clinica di Montfermeil utilizza braccialetti dotati di chip RFID;

- la lotta alla contraffazione con chip più difficili da imitare rispetto ai tradizionali codici a barre;

- lo stadio di avanzamento di un prodotto nella sua linea di produzione (automobile);

- identificazione del prodotto per un checkout più veloce;

- identificazione degli utenti di diversi beni o servizi, come la ricarica di veicoli elettrici .

Galleria

-

Materiale di inserimento e chip di identificazione animale (frequenza: 2 kHz ).

-

Lettore e chip inseriti nel collo di un cane.

-

Chip RFID incapsulato, 5 cm (125 kHz ).

-

Microchip contenente dati biometrici , inserito in un passaporto .

-

Chip RFID passivo (Chip Rfid Ario 370DL) a "bottone", adatto per divise e tessuti (resistenza ai trattamenti di lavanderia ).

-

Transponder fast-track su parabrezza , utilizzato ad esempio per la tassa di congestione (gancio in velcro ).

|

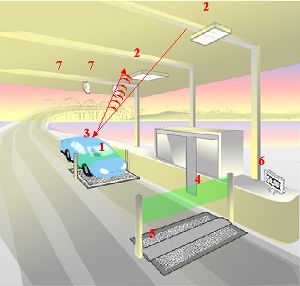

Toll FasTrak (in) California (il " fast trak ", "fast track" in francese), un sistema di pedaggio elettronico automatico, senza fermare il veicolo.

Nella corsia di pedaggio i sensori (1) rilevano il veicolo, leggono (2) il transponder (3) montato sul parabrezza. La "barriera fotoelettrica" (4) conta (5) il numero di assi e viene addebitato il conto del proprietario del chip. Un pannello elettronico (6) visualizza il prezzo fatturato. Un veicolo senza transponder è classificato come trasgressore; le telecamere (7) riprendono e memorizzano la targa di una multa (se la targa è di un utente FasTrak registrato, pagherà solo il prezzo del pedaggio). |

Impronta ambientale

Come ogni produzione industriale , la produzione di chip RFID consuma risorse naturali e produce gas serra . Purtroppo, ad oggi, sono pochissimi gli studi sull'impatto ambientale diretto della produzione e del riciclo di questa tecnologia .

Tuttavia, l'RFID è in forte espansione, in particolare per rispondere alle problematiche ambientali, all'interno delle filiere produttive , nella gestione dei rifiuti nonché nel campo dei trasporti e della geolocalizzazione .

Così, ad esempio, in alcune città europee i cassonetti residenziali sono dotati di chip RFID. I camion della spazzatura, dotati di lettori RFID, identificano i rifiuti raccolti utilizzando i loro chip. Questa gestione dei rifiuti tramite RFID consente un migliore monitoraggio della loro natura e quantità al fine di ottimizzarne il trattamento.

Pericoli

Le tecnologie di radioidentificazione potrebbero rivelarsi pericolose per l' individuo e per la società ( es. salute e tutela della privacy ), con:

- possibilità di violazione della privacy nel caso di marker “stealth” o accessibili a sistemi in grado di diffondere informazioni sulla privacy;

- utilizzo delle informazioni contenute nei contrassegni del passaporto per attaccare selettivamente e semplicemente per vicinanza fisica cittadini di determinate nazionalità;

- "Segnalazione" abusiva e facilità di persone che hanno acquistato o preso in prestito determinati tipi di film, libri (politica, religione, ecc. ) come "indesiderati" negli archivi di potenziali datori di lavoro o di uno stato repressivo (possibile attualmente senza questa tecnologia);

- potenziali problemi di “sovranità digitale/economica” legati all'infrastruttura della rete EPCGlobal, in particolare per quanto riguarda l'amministrazione, per contratto, della sua radice (onsepc.com) da parte di un attore privato ( americano );

- il chip sottocutaneo solleva questioni etiche e il diritto all'integrità fisica . La limitazione al servizio volontario e al consenso informato non garantisce il rispetto della vita privata ( cfr Carta dei diritti dell'uomo e, in Europa, Carta dei diritti fondamentali dell'Unione europea ); in certi contesti, le persone che rifiutano queste etichette sottocutanee rischiano di essere discriminate ;

- identificazione delle persone mediante la firma di tutte le etichette identificative a radiofrequenza (carte bancarie, telefoni cellulari, abbonamenti ai mezzi pubblici, ecc.) solitamente indossate ( cfr. brevetto IBM: Identificazione e tracciabilità delle persone che utilizzano oggetti taggati RFID, ad es.);

- oltre una certa soglia di concentrazione, l'emissione di segnali a radiofrequenza potrebbe rivelarsi pericolosa per la salute (sospetti effetti di aumento dello smog elettromagnetico, ecc.), dopo l'osservazione di tumori in caso di esperimenti sul topo o interferenze che possono disturbare il funzionamento dei dispositivi biomedici.

In un rapporto pubblicato su 26 gennaio 2009, AFSSET raccomanda di continuare la sorveglianza scientifica sulla ricerca sugli effetti biologici delle radiazioni correlate alla RFID.

Tutela della persona

La legge francese prevede una certa tutela della privacy vietando:

- controllo clandestino (qualsiasi identificazione deve essere chiaramente contrassegnata);

- l'utilizzo degli stessi dispositivi per il controllo accessi e controllo presenze.

Secondo l'associazione tedesca FoeBuD, la normativa non è sufficientemente restrittiva per la tecnologia RFID e la protezione delle informazioni personali.

Alcune associazioni offrono strumenti per la protezione dall'uso non autorizzato di RFID, come RFID Guardian.

Altre associazioni propongono il boicottaggio di questa tecnologia che considerano liberticida. Secondo loro, la registrazione di informazioni non controllabili in una carta d'identità elettronica sarebbe pregiudizievole per la libertà delle persone.

Nel 2006, un gruppo di hacker ha annunciato alla sesta convention biennale di HOPE a New York di aver violato (infranto) la sicurezza del famigerato chip sottocutaneo. Dicono anche di essere stati in grado di clonarlo . Ritengono che la legge sia troppo flessibile con questa tecnologia, dato il suo potenziale di invasione della privacy e di fuga di informazioni .

Alcune borse hanno una tasca anti-RFID, per carte di credito e passaporti, che impedisce l'accesso non autorizzato alle informazioni personali.

Alcuni strumenti consentono anche la protezione dei dati sensibili presenti sulle carte RFID. Oggi è molto facile copiare o recuperare dati da badge o tessere RFID utilizzando un sensore di tag RFID. Una custodia anti-hacking per una carta RFID garantirà la protezione di questi dati grazie alla sua composizione metallica che blocca le onde magnetiche e quindi l'hacking.

Protezione dei dati personali

Questi dispositivi di radioidentificazione raccoglieranno, o più semplicemente conterranno, informazioni personali sulla persona su cui è impiantato il chip. Nel campo del lavoro, è qui che si pone la questione della protezione di questi dati raccolti all'interno dell'azienda. Regolamento UE 2016/679 del Parlamento Europeo e del Consiglio del27 aprile 2016 relativa alla protezione delle persone fisiche con riguardo al trattamento dei dati personali e alla libera circolazione di tali dati, la nomina di un “responsabile della protezione dei dati” (data protection officer -DPO- en inglese) in:

- autorità ed enti pubblici;

- strutture in cui le attività di base richiedono “un monitoraggio regolare e sistematico su larga scala delle persone interessate”;

- strutture il cui trattamento consiste nel “trattamento su larga scala” di dati sensibili.

Prima dell'implementazione di questi responsabili della protezione dei dati esisteva la funzione di IT e Freedom Correspondent (CIL), tuttavia questa funzione non è stata utilizzata molto nella pratica. Oggi, con l'obbligatorietà annessa alla funzione di DPO, più aziende saranno interessate. Inoltre, non appena i dati vengono elaborati, si consiglia alle aziende di nominare un DPO anche se ciò non è obbligatorio.

Una delle principali novità legate a questa funzione è che è necessario avere “conoscenze specialistiche di diritto” e “pratiche di protezione dei dati”.

Comprendiamo la posta in gioco dietro questa nuova funzione. Infatti, nell'ambito dell'azienda, l'ipotetico impianto di questi chip in futuro potrebbe essere utilizzato per controllare l'orario di lavoro dei dipendenti, per consentire loro di mangiare ma anche per contenere informazioni di base sulla loro identità. Poiché alcune informazioni rientrano nella sfera privata, è quindi essenziale che la protezione venga posta in essere, a maggior ragione a livello europeo.

Sicurezza certificata

L' ANSSI ha emesso il24 ottobre 2013per la prima volta la Certificazione di Primo Livello di Sicurezza (CSPN) per il lettore RFID LXS W33-E / PH5-7AD, versione 1.1 sviluppata dalla società Systèmes et Technologies Identification (STid). Questa certificazione ha lo scopo di fornire al potenziale acquirente la garanzia di avere un prodotto che soddisfa i requisiti di sicurezza della Certificazione di Sicurezza di Primo Livello .

Note e riferimenti

- legifrance.gouv.fr - decisione della Commissione generale della terminologia e Neologia sul termine francese della radio-identificazione , 9 settembre 2006 [PDF] .

- lefigaro.fr "Il primo uomo contaminato da un virus informatico" , lefigaro.fr, maggio 2010.

- Anthoy Ghiotto, Progettazione di antenne tag RFID UHF, applicazione alla produzione di getti di materiale (Tesi di esercizio), Institut polytechnique de Grenoble ,26 novembre 2008( leggi online [PDF] )

- (in) ISECOM, Hacking Exposed Linux: Linux Security Secrets & Solutions , McGraw-Hill Osborne Media,2008, 3 e ed. , 813 pag. ( ISBN 978-0-07-226257-5 , leggi in linea ) , p. 298

- (in) FL Vernon, " Applicazioni dell'omodina a microonde " , Antenne Propag. Trans. IRE Prof. Gruppo On , vol. 4, n° 1,1952, pag. 110-116

- (in) Hunt and DV, RFID - Una guida all'identificazione a radiofrequenza , John Wiley & Sons ,2007

- Brevetto USA 2.927.321 registrato il 16 agosto 1952, rilasciato il 1 marzo 1960

- (it) Donald B. Harris, Sistemi di trasmissione radio con risponditore passivo modulabile , Google Patents,1960( leggi in linea )

- Brevetto USA 3391404 registrato il 18 maggio 1959, emesso il 2 luglio 1968

- (in) Joseph H Vogelman, Tecnica di trasmissione dati passiva che utilizza echi radar , Google Patents,1968( leggi in linea )

- Brevetto USA 3299424 registrato il 07 maggio 1965, rilasciato il 17 gennaio 1967

- (in) Jorgen P Vinding, sistema di identificazione interrogatore-responder Google Patents , Google Patents,1967( leggi in linea )

- Brevetto USA 3460139 registrato il 06 settembre 1967, rilasciato il 5 agosto 1969

- (in) Otto E Rittenbach, Comunicazione tramite fasci radar , Google Patents,1969( leggi in linea )

- (in) R. Harrington, " Dispersione elettromagnetica mediante antenne " , Antenne Propag. IEEE Trans. Noi , vol. 11, n ° 5,1963, pag. 595-596

- (in) JK Schindler, RB e P. Mack Blacksmith Jr., " Il controllo della diffusione elettromagnetica mediante carico di impedenza " , Proc. IEEE , vol. 53, n . 8,1965, pag. 993-1004

- Brevetto USA 3.713.148 registrato il 21 maggio 1970, rilasciato il 23 gennaio 1973

- (a) Mario W. Cardullo e William L. Parks, apparato Transponder e del sistema , Google Brevetti,1973( leggi in linea )

- (in) " Genesi dei tag RFID versatili " , RFID Journal (consultato il 22 settembre 2013 )

- (in) Daniel Dobkin, RF in RFID: RFID UHF passivo in pratica , Amsterdam, Newnes,2008, 2 ° ed. , 529 pag. ( ISBN 978-0-12-394583-9 )

- (in) Himanshu Bhatt e Bill Glover, RFID Essentials , O'Reilly,2006, 260 pag. ( ISBN 978-0-596-00944-1 , leggi online )

- (in) Jerry Landt, " Shrouds of Time: The history of RFID " [ archivio27 marzo 2009] [PDF] , su AIM, Inc. ,2001(consultato il 31 maggio 2006 )

- (in) " Sistemi di localizzazione in tempo reale " , clarinox,novembre 2009(consultato il 4 agosto 2010 )

- Brevetto USA 4.384.288 registrato il 31 dicembre 1980, rilasciato il 17 maggio 1983

- (in) Charles A. Walton, identificazione portatile a emissione di radiofrequenze , Google Patents,1983( leggi in linea )

- Centro di identificazione automatica, "Annuncio di chiusura del centro di identificazione automatica " (versione di Internet Archive 14 aprile 2004 )

- "Introduzione all'RFID" (versione del 13 dicembre 2017 su Internet Archive ) , all'indirizzo http://www.centrenational-rfid.com

- Jaime Faria, tecnologie RFID , techno senza confini,febbraio 2015( leggi online [PDF] )

- Tutorial Tag NFC, Tag RFID ( leggi online [PDF] )

- "Funzionamento di un sistema RFID" (versione del 13 dicembre 2017 su Internet Archive ) , all'indirizzo http://www.centrenational-rfid.com

- (en) J. Curtin, RJ Kauffman e FJ Riggins, “ Trarre il massimo dalla tecnologia RFID: un'agenda di ricerca per lo studio dell'adozione, dell'utilizzo e dell'impatto dell'RFID ” , Information Technology and Management , Kluwer Academic Publishers Hingham, vol. 8, editoriale 2,2007, pag. 87-110 ( ISSN 1385-951X )

- Lionel Combes e Jean-Marie Le Bizec, “ Approccio del caso aziendale RFID per la catena di approvvigionamento ”, Logistics & Management , vol. 12,2004, pag. 41-48

- (in) Iker Butler, Aritz Ubarretxena Daniel Valderas Roc Berenguer e Inigo Gutierrez, " Progettazione e analisi di un sistema RFID completo nella banda UHF incentrato sulla comunicazione retrodiffusione e sull'architettura del lettore " , Sistemi e tecnologie RFID , VDE, volo. 3° Workshop Europeo,2007, pag. 1-6 ( ISBN 978-3-8007-3045-2 )

- Youssef Bachoti, Bassim Belhaj Sendague e Joao Gabriel Rodrigues Oliveira, Progetto RFID ,gennaio 2011( leggi online [PDF] )

- "RFID - Radio Frequency IDentification" (versione del 27 ottobre 2007 su Internet Archive ) , all'indirizzo https://www.guideinformatique.com/

- "Guida pratica: la scelta di un tag RFID per applicazioni industriali" (versione del 18 luglio, 2017, da Internet Archive ) , su https://www.nexess-solutions.com/fr/

- “ Gli intervalli di frequenza RFID ” , su http://www.centrenational-rfid.com (consultato il 23 giugno 2018 )

- Fatima Zahra Marouf, Studio e progettazione di antenne stampate per l'identificazione a radiofrequenza RFID UHF (Tesi di esercizio), Università Abou Bakr Belkaid - Tlemcen,2013( leggi online [PDF] )

- (en) " RFID and Rail: Advanced Tracking Technology - Railway Technology " [ archivio ] , su https://www.railway-technology.com ,16 marzo 2008(consultato il 14 marzo 2018 )

- (in) Dipankar Sen, Prosenjit Sen e Mr. Anand Das, RFID For Energy and Utility Industries , PennWell,2009, 265 pag. ( ISBN 978-1-59370-105-5 , leggi online ), pagg. 1-48

- (in) Stephen A. Weis, RFID (identificazione a radiofrequenza): principi e applicazioni , MIT CSAIL,2007( leggi in linea )

- Samuel Fosso Wamba, Gli impatti della tecnologia RFID e della rete epc sulla gestione della catena di approvvigionamento: il caso dell'industria al dettaglio (Tesi di esercizio), Università di Montreal ,2009( leggi online [PDF] )

- Pierre-Henri Thevenon, Protezione del livello fisico delle comunicazioni contactless come RFID e NFC (Tesi di esercizio),31 luglio 2012( leggi online [PDF] )

- Arnaud Vena, Contributo allo sviluppo della tecnologia RFID senza chip ad alta capacità di codifica (Tesi di esercizio), Université Grenoble-Alpes ,2012( leggi online [PDF] )

- Rafael Antonio Quiroz Moreno, Soluzioni innovative per migliorare la velocità di lettura dei tag RFID UHF in ambienti complessi (Tesi di esercizio), Université Paris-Est ,4 marzo 2014( leggi online [PDF] )

- Mossaab Daiki, Contributo allo sviluppo di antenne per lettori di campo vicino per sistemi RFID UHF passivi (Tesi di esercizio), Université Grenoble-Alpes ,2015( leggi online [PDF] )

- (in) " RFID Frequently Asked Question " su https://www.rfidjournal.com (consultato il 23 giugno 2018 )

- " Identificazione RFID singola, multipla e cieca " , su http://www.centrenational-rfid.com (consultato il 23 giugno 2018 )

- "Classificazione dei tag RFID" (versione del 27 dicembre 2017 su Internet Archive ) , all'indirizzo http://www.centrenational-rfid.com

- (in) Mark Roberti (fondatore ed editore), " Quali sono i costi dei tag passivi, attivi e semi-passivi? " [ Archivio ] , su https://www.rfidjournal.com ,30 settembre 2013(consultato il 4 gennaio 2019 )

- Fabien Humbert, " I prerequisiti dell'RFID " [ archivio ] , su https://www.lenouveleconomiste.fr ,22 marzo 2012(consultato il 4 gennaio 2019 )

- " RFID: Identificazione a radiofrequenza - Applicazioni logistiche " [ archivio ] , su https://www.faq-logistique.com/ ,29 marzo 2007(consultato il 4 gennaio 2019 )

- Clotilde Chenevoy, " RFID sta rivoluzionando i negozi Decathlon " [ archivio ] , su https://www.lsa-conso.fr/ ,13 gennaio 2016(consultato il 4 gennaio 2019 )

- (en) Edmund W. Schuster, Stuart J. Allen e David L. Brock, Global RFID: the value of the EPCglobal network for supply chain management , Berlino / New York, Springer,2007, 310 pag. ( ISBN 978-3-540-35655-4 , leggi online )

- Bernard Jeanne-Beylot, " Le nuove generazioni di tag RFID attivi ", Rivista Supply chain , n o 14,aprile 2007( leggi online [ archivio ] )

- " Identificazione a radiofrequenza " , su http://iste-editions.fr (consultato il 18 dicembre 2014 ) .

- (in) S. Härmä e VP Plessky , " Tag RFID Surface Acoustic Wave " , Sviluppo e implementazione della tecnologia RFID ,febbraio 2009( ISBN 978-3-902613-54-7 , leggi online )

- Gruppo europeo sull'etica nella scienza e nelle nuove tecnologie (2005), Aspetti etici degli impianti ICT nel corpo umano [PDF] , Parere del gruppo europeo sull'etica nella scienza e nelle nuove tecnologie, 39 pagine, accesso 2013 -03-09.

- ( pollici ) Hitachi, il chip IC RFID più piccolo e sottile al mondo 0,15 x 0,15 mm , 7,5 μm di spessore - Produttività migliorata grazie a 1/4 di superficie 1/8 di spessore (o versione [PDF] ) rilascio Tokyo, 2006-02-06 , consultato il 09/03/2013.

- Tecnologia Ident .

- (in) Rafael Capurro ( Distinguished Researcher in Information Ethics, School of Information Studies, University of Wisconsin-Milwaukee , USA) Presentazione 2010 Ethical Aspects of ICT Implants in the Human Body (PPT) realizzata per l'IEEE Symposium on Technology and Society ( ISTAS10) Università di Wollongong, Nuovo Galles del Sud, Australia , 7-9 giugno 2010.

- Video di P r Rafael Capurro quando ISTAS 10 ( 10 ° Simposio IEEE su Tecnologia e Società); conferenza " Aspetti etici degli impianti ICT nel corpo umano ", consultata 2013-03-09.

- " RFID: pericoli ed eccessi dei chip sottocutanei " , su https://www.futura-sciences.com (consultato il 23 giugno 2018 )

- “ VeriChip: il primo chip da impiantare nel corpo umano approvato dalla Food And Drug Administration… o “Big Brother Inside”… ” [ archivio ] , su https://atelier.bnpparibas/ ,ottobre 2004(consultato il 4 gennaio 2019 )

- (in) MAGGIE ASTOR, " Impianti di microchip per i dipendenti? Una società dice di sì " , il New York Times ,25 luglio 2017( leggi in linea )

- D r Fabienne Nsanze (2005), relazione " ICT implants in the human body - A Review ", febbraio 2005.

- Sito web GEE .

- Tavola rotonda dal titolo " Gli aspetti etici degli impianti ICT nel corpo umano [PDF] " del 21-12-2004 (87 pagine).

- EGE Segreteria ( gruppo interservizi di etica ) .

- BEPA, Bureau of European Policy Advisers (BEPA) che vuole essere un "ponte tra i decisori politici della Commissione Europea e gli attori della società che possono contribuire utilmente allo sviluppo delle politiche europee" (gruppo organizzato il 2" i pilastri “ Outreach ” e “ Analisi ”, direttamente sotto l'autorità del Presidente della Commissione).

- Commissione europea, [1] e mandato 2011-2016 , consultato 2013-03-09.

- GU C 364 del 18/12/2000, pag. 1-22 , del 28 settembre 2000, approvato dal Consiglio europeo di Biarritz (2000-10-14) e proclamato solennemente a Nizza dal Parlamento , dal Consiglio e dalla Commissione il 7 dicembre 2000.

- GU L 201 del 31.07.2002, pag. 37-47 .

- Direttiva 90/385 / CEE del Consiglio, del 20 giugno 1990, concernente il ravvicinamento delle legislazioni degli Stati membri relative ai dispositivi medici impiantabili attivi (GU L 189 del 20.7.1990, pag. 17-36 ).

- Cfr. in particolare http://conventions.coe.int/treaty/fr/treaties/html/164.htm Convenzione del Consiglio d'Europa sui diritti dell'uomo e la biomedicina], firmata il 4 aprile 1997 a Oviedo (si veda in particolare l' art. da 5 a 9 e art. 10 ).

- Cfr. Dichiarazione universale sul genoma umano e sui diritti umani "Copia archiviata" (versione dell'8 novembre 2018 su Internet Archive ) , adottata dall'UNESCO l'11 novembre 1997.

- Convenzione del Consiglio d'Europa, 1 ° gennaio 1981, sulla protezione delle persone rispetto al trattamento automatizzato di dati personali .

- Cfr. punto 58 (NICT) e punto 59 (abuso delle TIC) della Dichiarazione di principi del Vertice mondiale sulla società dell'informazione (2003-12-12) sull'uso delle tecnologie dell'informazione e della comunicazione (TIC).

- “ Raccomandazione Europea 12 maggio 2009 ” .

- " Sito Cnil - RFID "

- " Legge n° 78-17 del 6 gennaio 1978 relativa all'informatica, ai file e alle libertà "

- " Raccomandazione della Commissione del 12 maggio 2009 sull'attuazione dei principi del rispetto della vita privata e della protezione dei dati nelle applicazioni basate sull'identificazione mediante radiofrequenza " , su https://eur-lex.europa .eu/ (consultato il 23 giugno , 2018 )

- S. MARCELLIN, " Identificazione radio: ubiquità, tracciabilità e questioni legali ", Lamy Droit de l'Immatériel, Nº 21 ,1 ° novembre 2006

- " Corte di Cassazione, Sezione Civile, Sociale, 17 dicembre 2014, 13-23.645, Inédit " [ archivio ] , su https://www.legifrance.gouv.fr/ ,17 dicembre 2014(consultato il 4 gennaio 2019 )

- Conversation d'avenir, la RFID , a 13 minuti 20, in replica al Senato della Repubblica.

- " RFID al servizio della gestione razionale dei rifiuti " , su www.greenit.f ,12 settembre 2014(consultato il 30 settembre 2014 )

- Smart Card Alliance 2003 , p. 14

- " Bello: paga i tuoi acquisti con il servizio Crédit Mutuel m-card - Cityzi.fr " , su Cityzi.fr ,5 dicembre 2016(consultato il 27 settembre 2020 ) .

- Céline Le Pichon, " Nota metodologica - Valutare la funzionalità della griglia blu per i pesci ", Sciences Eaux & Territoires ,giugno 2017, pag. 4 pagine ( DOI 10.14758 / SET-REVUE.2018.25.13 , leggi online )

- Arnaud Caudron, "La tecnologia RFID per valutare l'attraversamento dei pesci di un ugello di grandi dimensioni ", Sciences Eaux & Territoires ,giugno 2020, pag. 7 pagine ( leggi online )

- (pt) Mario Cesar Carvalho, " Artista implanta hoje chip no corpo " , Folha de S. Paulo ,11 novembre 1997( leggi in linea )

- (es) Luis Esnal, " Un hombre llamado 026109532 " , La Nación ,15 dicembre 1997( leggi in linea )

- (pt) " 1st chip implant ao vivo - Jornal das 10 - Canal 21 - SP - 1997 " ,16 gennaio 2019(consultato il 28 giugno 2021 )

- (in) Will Weissert , " Microchip impiantati in funzionari messicani " su msnbc.com ,15 luglio 2004(consultato il 9 settembre 2019 )

- (in) Raghu Das, " RFID in 2010: The New Dawn " [ archivio ] , su https://www.idtechex.com/ ,22 luglio 2010(consultato l'8 agosto 2018 )

- (in) Raghu Das, " RFID Market in 2012 - up from 17% in 2011 " [ archivio ] , su https://www.idtechex.com/ (consultato l' 8 agosto 2018 )

- (in) Raghu Das e Peter Harrop, " RFID Forecasts, Players and Opportunities 2014-2024 " [ archivio ] , su https://www.idtechex.com/ (consultato l' 8 agosto 2018 )

- (in) Raghu Das, " RAIN RFID 2015-2020: Market size, Growth Opportunities and trends " [ archivio ] , su http://www.rainrfid.org/ (consultato l' 8 agosto 2018 )

- (en) Raghu Das, “ RFID Forecasts, Players and Opportunities 2017-2027 ” [ archivio ] , su https://www.idtechex.com/ (consultato il 21 giugno 2018 )

- " Dimensione prevista del mercato mondiale dei tag RFID dal 2010 al 2020 (in miliardi di dollari statunitensi) " , su https://en.statista.com/ (consultato il 21 giugno 2018 )

- "Il mercato RFID UHF raggiungerà $ 3 miliardi entro il 2020" (versione del 21 giugno 2018 su Internet Archive ) , all'indirizzo http://www.filrfid.org/

- (in) Raghu Das e Peter Harrop, " Previsioni RFID, giocatori e opportunità 2006-2016 " [ archivio ] , su https://www.idtechex.com/ ,ottobre 2006(consultato il 16 luglio 2018 )

- Oggetti intelligenti: IBM Global Technology Outlook 2005 .

- " Nel 2019 saranno stati venduti 20,1 miliardi di tag radio RFID, prevede IDTechEx " , su www.lembarque.com (consultato il 24 luglio 2020 )

- Ricerca Wal-Mart RFID sulla riduzione delle scorte esaurite , Radio RFID.

- filrfid.org - Vélib e radio-identificazione .

- Advanco e Sanofi, oppure IBIZZ e Pfizer per la tracciabilità dei farmaci.

- Monitoraggio analogico e manutenzione di arredo urbano, giochi pubblici, alberi ornamentali.

- Specialista DMD Associates nello scambio di biglietti da visita elettronici tramite RFID

- Maintag body implants.

- Controllo della lattazione Maintag .

- epcglobalinc.org .

- Jean-Baptiste Waldner , Nanocomputers & Swarm Intelligence , Londra, ISTE,2007, 242 pag. ( ISBN 978-1-84704-002-2 ).

- Michaël Torregrossa, “ Mondial 2010 - Stazioni di ricarica Technolia ” , su http://www.avem.fr ,1 ° ottobre 2010

- AFSSET 2008 , p. 98.

- Thomas 2008 , p. 1.

- Dossier Futura-scienze. Chip RFID: miti e realtà del Grande Fratello miniaturizzato - 02/11/2005 .

- chip RFID causano il cancro nei topi .

- van der Togt R, Jan van Lieshout E, Hensbroek R, Beinat E, Binnekade JM, Bakker PJM, Interferenza elettromagnetica dall'identificazione a radiofrequenza che induce incidenti potenzialmente pericolosi nelle apparecchiature mediche per terapia intensiva , JAMA, 2008; 299: 2884-2890.

- Parere dell'Agenzia francese per la sicurezza ambientale e della salute sul lavoro [PDF] - AFSSET , 26 gennaio 2009.

- (de) Associazione tedesca FoeBuD per la prevenzione del potenziale abuso di marcatori radio .

- Liberation / Screens - Intervista a Mélanie Rieback (giugno 2006) .

- Ricambi e manodopera - RFID: la polizia totale [PDF] .

- L'En Dehors - Verso un controllo sociale impeccabile della polizia .

- Annuncio di violazione della sicurezza del chip sottocutaneo .

- Chip clonabili RFID impiantabili dall'uomo di VeriChip, sez hacker . Engadget 24/07/2006.

- Elenco dei prodotti certificati dall'ANSSI: http://www.ssi.gouv.fr/fr/produits-et-prestataire/produits-certify-cspn/ "Copia archiviata" (versione del 22 settembre 2012 su Internet Archive ) Prodotto certificato: http://www.ssi.gouv.fr/fr/produits-et-prestataire/produits-certify-cspn/certificat_cspn_2013_08.html

Vedi anche

Bibliografia

- Michel Alberganti, Sotto l'occhio dei chip, RFID e democrazia , edizioni Actes Sud, 2007.

- Philippe Lemoine, " Comunicazione del sig. Philippe Lemoine relativa all'identificazione radio " [PDF] , su www.cnil.fr , CNIL ,30 ottobre 2003

- Parti e lavoro , RFID: la polizia totale , Editions de L'Échappée , 2008, 80 p.

- Michel Alberganti e Pierre Georget, RFID: Quali minacce, quali opportunità? , Prometeo, coll. "Pro o contro? », Bordeaux, 2008 ( ISBN 978-2-916623-03-0 )

- Étienne Perret, Identificazione a radiofrequenza: da RFID a RFID senza chip , Edizioni ISTE, 2014 ( ISBN 978-1-78405-055-9 )

- AFSSET, Sistemi di identificazione a radiofrequenza (RFID): Valutazione degli impatti sulla salute (rapporto Afsset 2009 sugli impatti sulla salute),dicembre 2008, 1-153 pag. ( leggi online [PDF] )

- (it) VM Thomas , “ Implicazioni ambientali dell'RFID ” , Simposio internazionale sull'elettronica e l'ambiente , 2008. ISEE 2008. IEEE ,maggio 2008, pag. 1-5 ( ISBN 978-1-4244-2272-2 , DOI 10.1109 / ISEE.2008.4562916 )

- (it) Smart Card Alliance , pagamento senza contatto e punto vendita al dettaglio: applicazioni, tecnologie e modelli di transazione ,marzo 2003, 50 pag. ( leggi online [PDF] )

Articoli Correlati

- ISO/IEC 18000

- Biglietto elettronico

- Comunicazione in campo vicino

- Controllo di accesso

- Controllo sociale

- Protocollo di delimitazione della distanza

- Impronta ambientale RFID

- Estrazione dei dati

- Elenco delle popolazioni

- Identità numerica

- Middleware per etichette elettroniche

- Internet delle cose

- Chip sottocutaneo

- Sicurezza delle informazioni all'interno degli RFID

- Sistema di gestione delle smart card